« Une petite impatience ruine un grand projet. »

-

.png)

- Bienvenue

- Microsoft 365

- Introduction à Microsoft 365

- Les Composants sécurité et mobilité de l’entreprise

- Configuration de la connectivité à Microsoft 365

- Clients Microsoft 365

- Exigences en matière d’infrastructure réseau

- Exigences en matière de bande passante réseau

- Limites NAT

- Introduction à la découverte automatique (AutoDiscover)

- Meilleures pratiques en matière de planification des clients

- Configuration d’Outlook

- Configuration du client OneDrive Entreprise

- Gestion des appareils mobiles

- Résolution des problèmes liés à la connectivité client

- La synchronisation Active Diretory avec Azure Cloud

- Configuration de la synchronisation Active Directory

- Options d’authentification Microsoft 365

- Introduction à la synchronisation d’annuaires

- Planification de la synchronisation des répertoires

- Conditions préalables de synchronisation d’annuaire

- Préparation de la synchronisation d’annuaires

- Configuration d’un locataire pour la synchronisation d’annuaires

- Gestion de la synchronisation des objets Microsoft 365

- Implémentation de la synchronisation des répertoires avec Azure AD Connect

- Configuration de la synchronisation Active Directory

- Déploiement des Microsoft 365 Apps pour Enterprise

- Exchange Online

- Gestion des destinataires Exchange Online

- Comprendre Exchange Online

- Gestion des objets Exchange Online

- Gestion des boîtes aux lettres d'Exchange Online

- Configuration des adresses de messagerie

- Configuration des groupes de distribution

- Configuration des ressources

- Configuration des boîtes aux lettres partagées

- Configuration des contacts

- Importation de contacts en bloc

- Configuration des utilisateurs de messagerie

- Configuration des permissions Exchange Online

- Configuration des services Exchange Online

- Configuration des flux de messagerie Exchange Online

- Flux de messagerie dans Microsoft 365

- Configuration des domaines acceptés et distants

- Configuration des connecteurs

- Configuration des flux de messagerie Exchange Online

- Flux de messages de planification pour Microsoft 365

- Configuration du flux de messagerie externe pour les partenaires

- Suivi du flux de messages à l’aide de la trace de message

- Configuration de la protection des courriels dans Microsoft 365

- Introduction à la protection exchange en ligne

- Configuration du filtre de logiciels malveillants

- Configuration du filtre de connexion

- Gestion des quarantaines de messages

- Rapports de protection Exchange Online

- Intégration d’EOP avec les serveurs Exchange locaux

- Configuration de la protection des e-mails

- Configuration de la protection avancée contre les menaces

- Configurer les stratégies d’accès aux clients

- Migrer vers Exchange Online

- Configuration des flux de messagerie Exchange Online

- Gestion des destinataires Exchange Online

- Teams

- SharePoint Online

- Configuration des services SharePoint Online

- Configuration des collections de sites dans SharePoint Online

- Configurer l'accès à SharePoint Online pour les utilisateurs externes

- Introduction au partage externe des utilisateurs

- Considérations relatives au partage externe des utilisateurs

- Configuration du partage utilisateur externe

- Suppression du partage utilisateur externe

- Erreurs et pratiques exemplaires courantes

- Gestion du partage externe d’utilisateurs avec Windows PowerShell

- La collaboration des utilisateurs dans Microsoft 365

- Yammer

- OneDrive Entreprise

- Introduction à OneDrive entreprise

- Fonctionnalités de collaboration OneDrive Entreprise

- Utilisation du Centre d’administration OneDrive

- Configuration et synchronisation du client OneDrive Entreprise

- Migration de fichiers vers OneDrive Entreprise

- Résolution des problèmes de migration

- Planification d’une implémentation OneDrive Entreprise

- Les groupes Microsoft 365

- Configurer la conformité et la sécurité dans Microsoft 365

- Conformité et sécurité dans Microsoft 365

- Implémenter la conformité et la sécurité dans Microsoft 365

- Configuration des autorisations de sécurité dans Microsoft 365

- Configuration des boîtes aux lettres d’archivage

- Configuration des balises et des stratégies de rétention dans Exchange Online

- Configuration des stratégies DLP pour le courrier électronique dans Exchange Online

- Configuration de la rétention dans le Centre de sécurité et de conformité

- Configuration des stratégies DLP dans le SCC

- Recherche de conformité et découverte électronique avancée de Microsoft 365

- Configuration des rapports d’audit

- Configuration des étiquettes de sensibilité dans Microsoft 365

- Surveillance et dépannage de Microsoft 365

- Surveiller Microsoft 365

- Informations sur l’état de santé du service Microsoft 365

- Rapports d’audit Microsoft 365

- Rapports de messagerie et de protection Microsoft 365

- Gestion des rapports Exchange Online avec Windows PowerShell

- Demandes de support Microsoft 365

- Surveillance de Microsoft 365 avec le Gestionnaire des opérations et azure Monitor

- Dépannage de Microsoft 365

- Surveiller Microsoft 365

- Serveurs

- Exchange

- System Center 2012

- System Center Data Protection Manager 2012

- System Center Virtual Machine Manager 2012 R2

- System Center Configuration Manager

- Rôle & Objectif

- Installation de SCCM

- Les journaux

- Les rapports

- Les méthodes de découverte

- Regroupement de périphériques

- Rôles RBAC

- Gestion du client SCCM

- Les inventaires

- Requêtes personnalisées

- Déploiement de packages

- Déploiement d'applications

- Gestion des mises à jour

- Endpoint Protection

- Mise en conformité

- Gestion de l'alimentation

- Contrôle à distance

- Déploiement des systèmes d'exploitation

- Les fichiers de logs

- MDOP

- SharePoint

- Wapt ou le déploiement d'applications

- Paramètres Mail FAI

- La sécurité

- Divers

- Activation en volume

- Comment personnaliser ou réparer les touches de fonctions F1,F2, etc.

- Configurez un programme pour être lancé en tant que service

- GPOs Diverses

- Le planificateur de tâches

- Le wifi

- Les abonnements

- Les variables

- Périphérique externe bootable

- Problem Step Recorder

- Microsoft Deployement ToolKit

- Les Vlans

- Savoir rédiger son courriel

- Téléchargements

- Glossaire

Recherche glossaire

Traduction

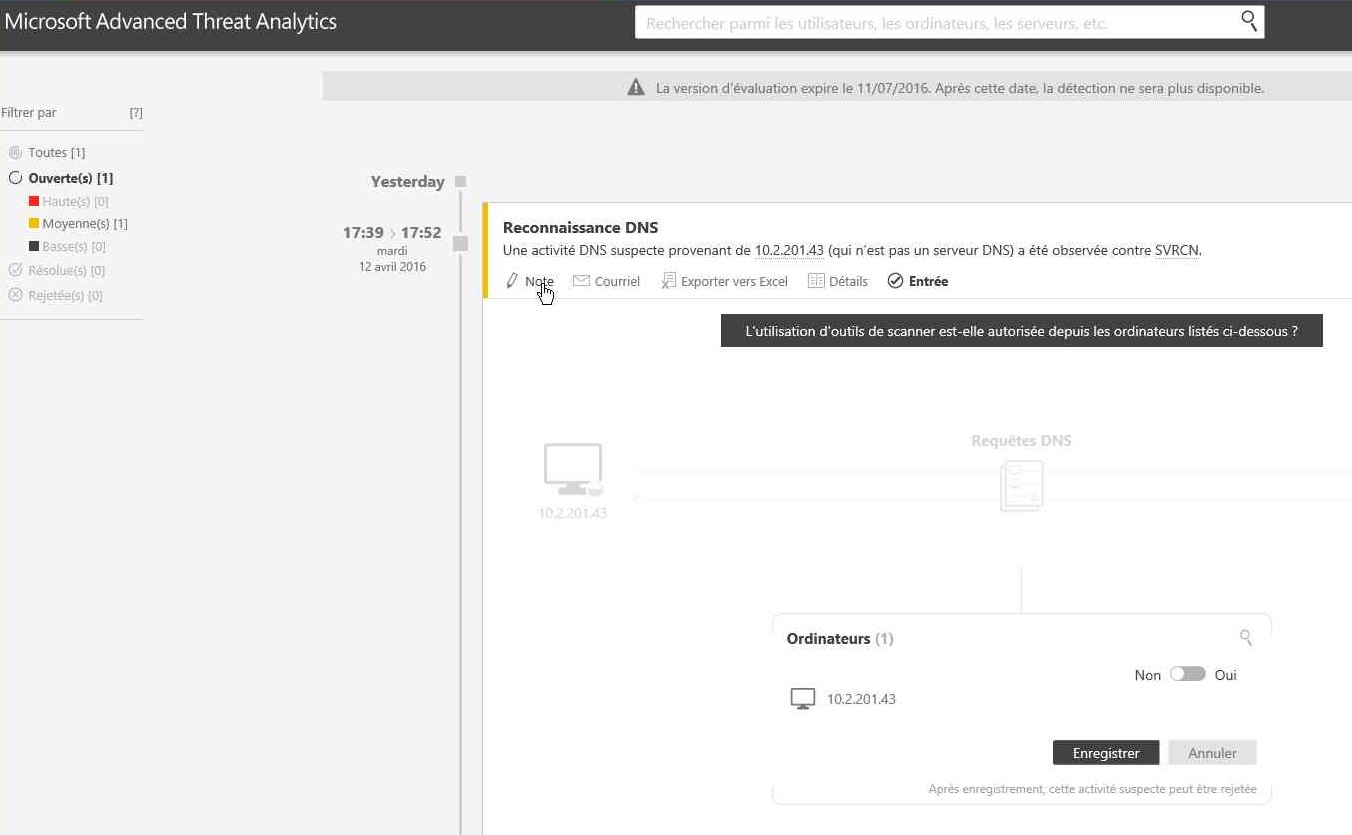

Metasploit - Armitage

Metasploit permet de lancer des attaques vis à vis de serveurs. Le type d'attaque diverge en fonction des rôles et fonctionnalités installés sur le poste visé. Artmitage est l'interface graphique utilisant Metasploit.

La première étape va être de scanner le réseau afin de découvrir les postes.

En ligne de commande, tapez la commande suivante:

msfdb init

qui va initialiser la base de données.

Lancé Armitage une première fois et confirmer la demande de connexion en cliquant sur "connect".

Une deuxième fenêtre s'ouvre demandant confirmation du lancement de serveur RPC de Metasploit. Cliquez sur "Oui".

Une fenêtre de progression s'affiche, patientez

Une fois Armitage lancé, allez dans le menu "Hosts - Nmap Scan - Quick scan". Une fenêtre s'ouvre vous invitant à renseigner la plage IP à scanner.

Cela fait, les postes découverts s'affichent dans la fenêtre supérieure. Modifiez l'affichage en faisant un clic droit dessus.

A l'issue, Dans le menu "Attacks", cliquez sur "Find Attacks".

Ensuite, clic droit sur le poste ciblé et choisissez "Login - psexec" et renseignez le compte.

Si l'attaque aboutie, le poste devient rouge avec des éclairs...

Récupération du hash

Refaites un clic droit sur le poste et choissisez "Meterpreter1 - Access - Dump Hashes - Registry Method" et voila le résultat:

.png)

Faites différentes attaques...

.png)

.png)

.png)

Certaines attaques peuvent être détectées...

Articles récents

Error : File plugins/slideshowck/autoloadfolder/helper/helper_autoloadfolder.php not found !